Advarsel: 30% af alle Android enheder kan være sårbare for hacking!

Denne overskrift kunne man læse for en lille måned siden, hvor sikkerhedseksperter fra det israelske firma Check Point afslørede en sikkerhedsbrist i chipproducenten Qualcomms modem komponent “MSM”. Dette betød at man bl.a. kunne aflytte alle samtaler, læse SMS’er og se opkalds historik

Qualcomm chippen er at finde i smartphones fra Samsung, Google, LG, Sony, HMD(Nokia), Lenovo, One Plus, m.fl.

Problemet er at de fleste smartphone producenter, som vi ser i Danmark, bruger denne chip, og det blev estimeret at dette udgør 30% af alle android enheder i verden. Blot ved at sende en “TLV-pakke”, som kan være gemt i en multimediafil eller andet uskyldigt! (Du kan læse den meget tekniske forklaring på bl.a. TLV her).

Der findes hele tiden “huller” i IT-systemer. Ondsindende hackere finder dem for at udnytte disse huller til fx. afpresning. Gode “hackere” gør det for at få en del af de store præmier, som de store IT-huse udlover til dem, der hjælper med at finde huller i programmer/apps. Og endelig så er der statslige overvågningstjenester, så som USA’s NSA eller Israels Unit 8200, der fx. gerne vil aflytte deres befolkning.

Den første og sidste gruppe er kendt for ikke at afsløre eventuelle huller, som de finder, da de selvsagt har en interesse i, at producenterne ikke får lukket disse huller.

“Bug bounties” derimod kan tjene store summer ved at indberette disse huller, hvorfor denne gruppe har en stor interesse i at finde dem. Blot indenfor de sidste 12 mdr. er der udbetalt US$ 44.754.742 til disse bug bounties (Kilde: Hackerone.com)

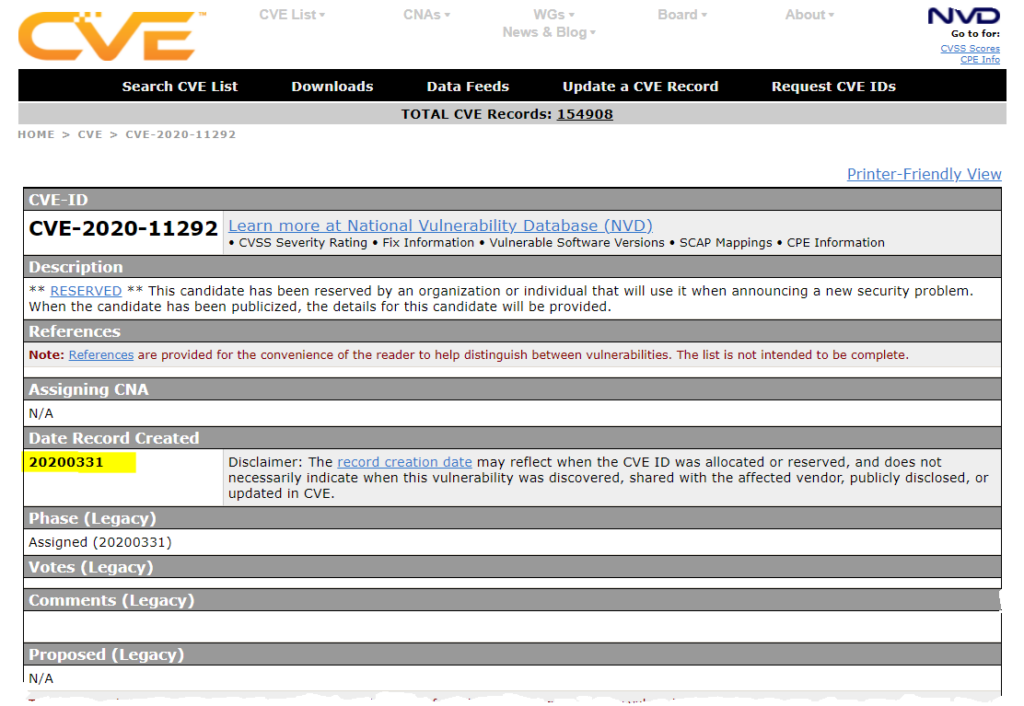

Dette sikkerhedshul har fået CVE betegnelsen CVE-2020-11292 og blev registreret tilbage i marts 2020. Man kan også se at informationer om denne sårbarhed holdes hemmeligt (Reserved”), hvilket normalt betyder at producenterne er i fuld gang med at få lukket dette hul.

Check Point fremlagde deres opdagelser for Qualcomm tilbage i oktober 2020, som allerede 2 mdr. efter havde en sikkerhedsopdatering klar. Det er værd at bemærke at denne sårbarhed blev af Qualcomm klassificeret som en “high severity vulnerability”!

Der ligger naturligvis en stor prestige, især for sikkerhedshusene, i at offentliggøre disse afsløringer. Bemærk at Check Point først offentliggører dette sikkerhedshul efter at producenterne har udsendt deres sikkerhedsopdateringer, der lukker dette hul!

Fuld adgang til at overtage en smartphone!

I maj måned i år kunne man også læse, at Android lukkede 4 andre zero-day huller i Qualcomm og ARM’s chippene, som blev udnyttet af hackere. Hullerne i ARM chipsættene kunne betyde at man helt kunne overtage en smartphone!

Google meldte ud at “There are indications that CVE-2021-1905, CVE-2021-1906, CVE-2021-28663 and CVE-2021-28664 may be under limited, targeted exploitation”, hvilket oversat til dansk, hentyder til at ondsindede hackere har udnyttet dette hul!

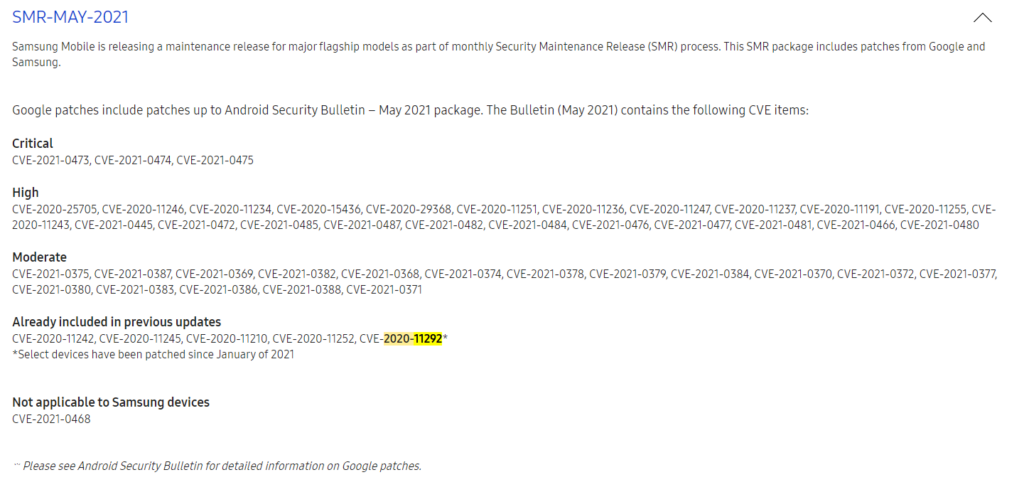

I maj måned i år udsendte Samsung en sikkerhedsopdatering, der bl.a. indeholdte Googles patch for denne sårbarhed. Bemærk at Samsung oplyser, at udvalgte enheder allerede blev opdateret for dette hul tilbage i januar 2021.

På denne side kan du se hvilke Samsung enheder, der har fået denne opdatering, og derved også hvilke enheder, der ikke får den.

Andre producenter har naturligvis også straks udsendt disse opdateringer til deres enheder. For bl.a. HMD-Nokia er opdateringen på vej her i juni måned. Nokia oplyser, at de har enheder med Android 8, som stadigvæk vil få sikkerhedsopdateringerne.

Der er mange ældre og derfor stærkt sårbare enheder derude!

Det er vigtigt at notere sig, at ikke alle benytter en nyere Android model og derved operativ system, der har fået denne opdatering. Godt 30% af alle android enheder, der findes på markedet kører Android 8 eller 9, og kan ikke opdateres med denne sikkerhedsfunktion!

Der er bl.a. mange offentlige organisationer, der har ældre android enheder i fx. hjemmeplejen, som nu vil være udsatte for denne sårbarhed, idet de ikke kan opdateres med denne sikkerhedspatch.

Jeg er bekendt med Samsung enheder, der er blevet låst vha. funktionen E-FOTA til en bestemt ældre OS-version, der heller ikke modtager denne sikkerhedsopdatering.

Det er derfor vigtigt, at virksomheder og organisationer får undersøgt hvor mange ældre android enheder, som de har eller som deres medarbejdere selv benytter (og henter mails med). Sidder man i en vigtig position, så som ledere, journalister, politikere, militærfolk, IT-folk i betroede stillinger, mv. så bør det tilsikres at deres enheder er nye, så de altid får de seneste OS-opdateringer. Det gælder også Apple enheder.

Jeg har været i dialog med nogle af producenterne, da jeg gerne ville lave en liste over de enheder, der havde – eller kunne få – denne opdatering. Det har desværre ikke været muligt.

Hold operativsystemet opdateret!

Dette kan ikke siges nok gange! Når Windows, Apple og Android kommer med opdateringer til deres styresystemer, så er det ikke kun nye smarte funktioner for brugerne, men også sikkerhedsopdateringer, der lukker huller, som hackere kunne udnytte.

Det er derfor vigtigt at man hurtigst muligt får opdateret sine enheder til nyeste OS-version. Det betyder at IT-afdelingen skal arbejde hurtigt, især hvis man har egne special udviklede apps. Jeg har flere gange oplevet at organisationen blev lagt ned eller at S-toge måtte holde stille, fordi en OS-opdatering fik en vigtig app til at gå ned.

Har din organisation egnee udviklede apps, så er det min anbefaling, at i får lagt en fast proces ind omkring OS-opdateringerne, der undersøger disse først, og derefter får enhederne opdateret hos brugerne.

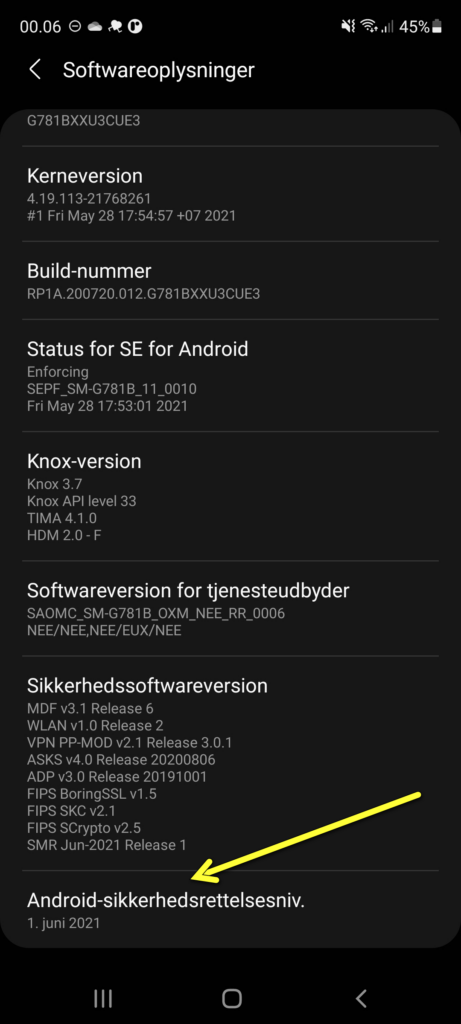

Check selv hvilken sikkerhedsversion, som din enhed har modtaget.

Gå ind under Indstillinger og vælg et af de nederste punkter: “Software oplysninger” eller “Om enheden”. Du skal måske ind under Android version. Find her “Android Sikkerhedsrettelses niveau”.

Har du opdateret din enhed og vil du være sikker på, at den er sikret mod ovenstående sårbarheder, så skal sikkerhedsrettelsen helst være fra Juni 2021.

90 dages frist.

Apple og Android har indenfor de sidste par år indlagt en sikkerhedsfunktion i deres enheder, der giver brugerne maksimalt 90 dage efter at en OS-opdatering er udkommet til at få enhederne opdateret. Herefter får man ikke mulighed for at fortsætte med at bruge sin enhed indtil man har opdateret enheden!

Dette styrker naturligvis sikkerheden omkring enhederne, og derved organisationens data. Og ja, nogle sikkerhedsopdateringer er mindre alvorlige og andre, som denne, er super vigtige, og derfor skal man måske ikke vente 90 dage før enhederne opdateres.

Brug jeres device management løsning til at styre sikkerheden.

I de fleste EMM løsninger kan man se hvilken OS-version, som folk benytter, når de tilgår organisationens data. Mange systemer kan endda opsætte såkaldte “compliance”-regler, hvor administrator bestemmer at alle enheder skal have seneste OS-version for at tilgå organisationens data.

Desværre ser jeg ikke mange organisationer, der benytter denne funktion, i det dette også kan betyde at ældre modeller, som ikke kan opdateres, skal udskiftes, og det har man måske ikke lige budget til. Det kan i værste fald betyde, at hackerne kan benytte en kompromitteret enhed for at tilgå organisationen.

Har i en EMM-løsning, så prøv at gå ind og se hvor mange android enheder, der bruger ældre android versioner.