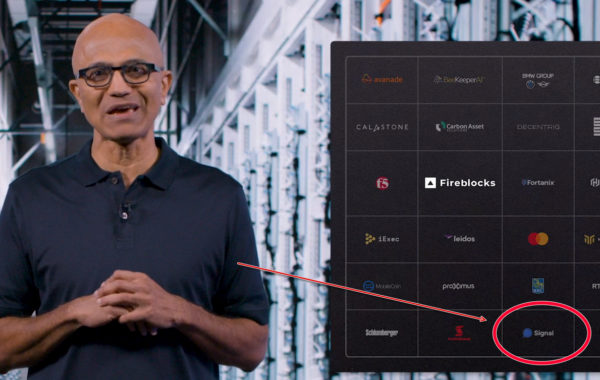

Microsoft anbefaler tjenesten Signal.

Hvorfor er der ikke flere danskere, der bruger appen Signal? Vi bliver mere og mere klar over at de store tech-firmaer overvåger os og bruger vores data til at skabe profiler på os, som bl.a. kan bruges til at manipulere med os.

Appen Signal giver sikker og krypteret kommunikation.

I sidste uge anbefalede EU kommisionen, at man benyttede appen Signal til krypteret kommunikation, dvs. tale og i tekst. Det danske “Center For Cybersikkerhed” har samme anbefaling. I dette indlæg ser jeg nærmere på Signal og forklarer dig, hvordan du bruger det.

EU kommisionen anbefaler at man bruger appen Signal til sikker kommunikation.

I mange år har Signal været kendt for at være en sikker kommunikationsform, hvor man kan sende sms’er og endda tale med hinanden – på en sikker og krypteret måde uden at nogen kunne lytte med!

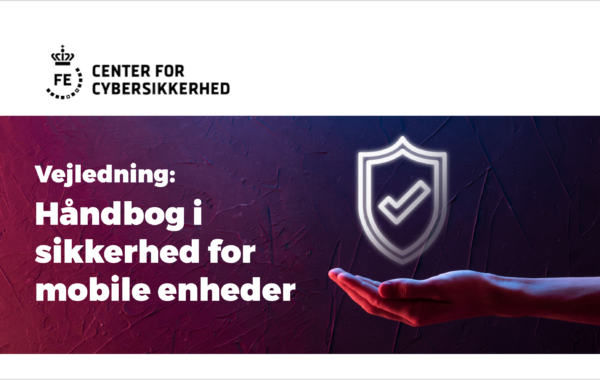

Løft sikkerheden på de mobile enheder

Center for Cybersikkerhed, PET og Statens IT udgav sidste år en håndbog for sikkerheden på den mobile enheder for ministre, departementschefer, særlige rådgivere og udvalgte medarbejdere i ministerierne. Håndbogen giver indirekte indblik i det trusselsbillede, som CFCS ser i dag. Bestemt noget, som mange virksomheder bør skele til, når de udarbejder deres egen politik omkring de mobile enheder.

Open Source Software

Ønsker du at spare penge på dyr software og/eller øge sikkerheden omkring dine private data, så er der mange muligheder med Open Source software. Her er over 30 værktøjer, som du kan bruge i stedet for på din Windows laptop, MacBook, iPhone, Android-enhed eller sågar Linux-maskine:

Hvad betyder Open Source?

Begrebet Open Source dukker jævnligt op, men hvad betyder det? Begrebet nævnes i forbindelse med at kommuner ønsker at spare penge, at slippe for overvågning, mv. Når jeg selv bruger begrebet, så oplever jeg at mange stadigvæk godt lige vil vide hvad det betyder. Indlægget her har forskellige links til Open Source alternativer til gængse programmer.

Digitalt visitkort

Samir Maktabi. Company: COMM2IG A/S

Apple løfter sikkerheden på din iPhone, meen…!

Med et nyt krypteringssystem vil Apple løfte sikkerheden omkring dine billeder og dine iMessages. Din iCloud backup vil ligeledes blive bedre beskyttet fremover. Herved er dine data bedre beskyttede mod hackere, men også myndighederne. Men der er et vigtigt “Men…”.

Mastodon er det nye Twitter.

Uroen omkring Twitter har betydet, at flere og flere søger over til det sociale medie Mastodon. Mastodon minder en hel del om Twitter, men har i mine øjne klare fordele. Læs her, hvordan du kommer på Mastodon. I følge BBC oprettede 230.000 nye brugere sig på platformen i begyndelsen af november i år. Og antallet stiger. Det er den p.t. 16. mest downloaded sociale app på Apples App store og 8. mest downloaded på Android.

Tips til at beskytte dit privatliv på din iPhone, del 1.

Artikelserie: “Kender du det at du taler om at købe nyt køleskab og pludselig dukker der reklamer op om køleskabe ?” Jeg har nu set flere forskellige sikkerhedsfolk komme med disse tips og tænkte at det vil jeg da lige teste på min kones iPhone. Det var lidt overraskende at konstatere hvor mange apps, der rent faktisk benyttede mikrofonen på hendes iPhone. Ligeledes var det interessant at se hvor mange apps, der havde adgang til hendes GPS position. Nedenstående guide viser dig derfor hvordan du kan se hvilke apps, der benytter din mikrofon og har gør brug af dine GPS-data,…

Hvad Google faktisk ved om os.

Tænker du af og til over hvad Google faktisk ved om dig? Hører du til dem, der hævder, at du intet har at skjule? Det norske Forbrukerråd har lavet denne interessante lille video, der viser hvor meget Google ved om os blot ved at Google registrerer løbende vores GPS-Signal. Videoen tager lidt over 2 minutter og vil nok overraske dig. Og tænk så på at Google bruger og sælger deres opsamlede informationer om dig til reklamer, politiske organisationer, osv. Bemærk, at du reelt ikke kan slå GPS-funktionen helt af i dag på din smartphone! Følg med i min serie af…

Beskyt dit privatliv: Brug ProtonMail i stedet for Gmail.

Artikelserie: De fleste af os er godt klar over at de mange gratis tjenester, som fx. Gmail, reelt ikke er gratis. Vi “betaler” med indsigt i vores data, som bl.a. giver Google mulighed for at målrette reklamer, samt give indsigt i demografiske grupper. Det kan ikke komme bag på nogen at Google har tilladelse til at scanne dine mail for specifikke ord, som de kan bruge til fx. reklameformål. Dette gælder ikke kun Gmail, men også Microsoft (Hotmail), Yahoo, m.fl. En afgørende faktor her er “Bekvemmelighed”! Og måske i kombination med ordet “dovenskab”. Hvem har ikke hørt eller endog selv…

Kan din organisation være ramt af “Log4j”?

Den sidste uge har dette lille ord “Log4j” været på alle IT-sikkerhedsfolks læber. Sidste weekend var der travlt i mange IT-afdelinger for at sikre organisationen. Se listen over det software løsninger, som kan være ramt af dette hack. Log4j er en open source komponent, der benyttes i Java applikationer til logning. Desværre er der allerede beretninger om danske virksomheder, der er blevet ramt af denne sårbarhed af ondsindede hackere. Danske sygehuse lukkede systemer ned, for at sikre sig mod angreb. Organisationen CVE bedømmer Log4j på skalaen 1-10, som et rent 10-tal, og derfor en sårbarhed af de værste. Den hollandske…

Test af Kensington 8-1 mobil dock med min Samsung Smartphone.

De fleste PC’er og Macs kommer i dag uden porte til USB, HDMI og netværkskabel, og kun med USC-C stik. Derfor køber mange en dock, som denne på billedet. Men hvordan fungerer den med min Samsung smartphone? Jeg har tidligere skrevet om Samsung Dex funktionen, som betyder at jeg benytter min Samsung Galaxy S20 til at lave det meste klassiske “PC-arbejde”. Når en Samsung enhed tilsluttes en stor skærm, så konverteres smartphones skærmbillede til en slags “windows”-lignende skærmbillede. Du kan se forskellen på billedet her til højre. Med et tilsluttet tastatur og en mus kan jeg nu sidde og arbejde…

“15 råd om sikkerhed på mobile enheder” – del 3.

Sidste del af den artikel serie, hvor jeg gennemgår de “15 råd om sikkehed på mobile enheder” fra Center for Cybersikkerhed (“CFCS”). I dette indlæg tager jeg udgangspunkt i de sidste 5 råd og går igen et spadestik dybere. Til sidst tilføjer jeg også nogle råd, som jeg mener skal med her.

Samsung DeX – bedre adapter!

I sidste uge skrev jeg et indlæg om Samsungs DeX funktion, der betyder at jeg kan arbejde på en almindelig monitor via min Samsung Galaxy S9 smartphone. Men det trækker naturligvis gevaldigt på batteriet. Den adapter, som jeg normalt benyttede, brugte jo samme USB-C stik, som man bruger til at oplade enheden med. Derfor måtte jeg finde en adapter/dock, som også giver mulighed for at oplade enheden, imens enheden også er i DeX-mode på min skærm. Den skulle altså have en HDMI indgang og et USB-C indgang til opladning. Kunne den også have et almindeligt USB-stik, hvor til jeg kunne…

Trådløse keyboards udgør en sikkerhedstrussel

Bluetooth hacking er desværre ikke et nyt fænomen. Men i forbindelse med mit arbejde, kommer jeg rundt mange steder, og ser gamle bluetooth keyboards. Bluetooth hacking går enkelt forklaret ud på at hacke sig ind på det signal mellem fx. det trådløse keyboard og computeren. Dette betyder at hackeren kan aflæse og indsamle alle tastetryk, som en person laver i løbet af en dag. Det kunne også være bluetooth overførslen af signalet mellem et trådløst headset og smartphonen. De gamle bluetooth protokoller kan let hackes. Alt hvad en hacker skal bruge er en såkaldt “Ubertooth” enhed, som kan købes på Amazon(!)…

Din firmaudleverede telefon overvåger dit privatliv.

I begyndelsen af januar 2018 kunne man bla. læse i Frederiksborg Ams avis, at byrådsmedlemmet Jan Ryberg i Helsingør kommune valgte at returnere sin netop udleverede iPhone tilbage til kommunen (link 1, 2) fordi han mente at kommunen overvågede hans privatliv. Kommunen havde iPhonen administreret med et MDM* system, som betød at kommunens IT-folk havde indblik i Jan Rybergs privatliv. De fleste MDM systemer giver netop personer ,med adgang til administrations værktøjet, mulighed for at se fx. hvor denne smartphone befinder sig, når den ansatte reelt har fri. Ligeledes vil de kunne se, hvilke apps, som personen har installeret på…